你跑會認識的高淨值客戶,可能是北韓駭客的「傭兵」

Drift 公佈 2.85 億美元被盜案調查細節,指向北韓駭客組織 UNC4736。

近日,Drift Protocol 發布了遭攻擊事件的最新調查結果,指出此行動與 2024 年 10 月 Radiant Capital 駭客事件由同一威脅行為者實施,鏈上資金流向和操作手法高度吻合。安全公司 Mandiant 曾將 Radiant Capital 攻擊歸咎於 UNC4736,一個與北韓政府有關的組織。

Drift 攻擊事件發生後,駭客已累計持有 130,293 枚 ETH,價值約 2.66 億美元。事件波及達 20 個協議,包括 Prime Numbers Fi、Gauntlet、Elemental DeFi、Project 0 等。其中 Prime Numbers Fi 預估損失超 1000 萬美元、Gauntlet 約 640 萬美元、Neutral Trade 約 367 萬美元、Elemental DeFi 約 290 萬美元,Elemental 表示希望從 Drift 獲得部分賠償。

Drift 在申明中表示,這起攻擊是一場持續六個月的精心策劃,2025 年秋季,一群自稱量化交易公司的人士在一次大型加密會議上接近 Drift 貢獻者。筆者依時間整理,此時段的大型加密會議有 Korea Blockchain Week 2025(2025 年 9 月 22 日至 28 日,舉辦地點為首爾)、TOKEN2049 Singapore(10 月 1 日至 2 日,舉辦地點為新加坡)、Binance Blockchain Week7, 20 月 1 日至 20025 月) Dubai(11 月 20 日至 21 日,舉辦地點為杜拜)等。

Drift 官方稱,他們技術嫻熟,擁有可驗證的職業背景,並對 Drift 的運作方式十分熟悉。雙方建立了 Telegram 群組,隨後數月圍繞交易策略和金庫整合展開實質對話。

從 2025 年 12 月到 2026 年 1 月,這群人在 Drift 上正式入駐了一個生態金庫,並依要求填寫了策略細節表格。他們與多位貢獻者進行了多次工作討論,提出詳盡的產品問題,並存入超過 100 萬美元的自有資金。透過耐心而有序的操作,他們在 Drift 生態內部建立了一個功能完整的業務存在。

整合討論持續到今年 3 月。 Drift 的多位貢獻者在多個國際會議上再次與這些人面對面會面。此時雙方已建立近半年的合作關係,對方不再是陌生人,而是共同合作的合作夥伴。期間,對方分享了他們聲稱正在建立的項目、工具和應用程式的鏈接,這在交易公司中屬於常規做法。

4 月 2 日攻擊發生後,調查人員對已知受影響設備、帳戶和通訊記錄進行了全面取證審查,與該交易團隊的互動成為最可能的入侵路徑。攻擊發生的同時,對方的 Telegram 聊天記錄和惡意軟體已被徹底清除。

調查顯示,攻擊者可能透過三種方式滲透 Drift 貢獻者的設備。一名貢獻者在克隆了該團隊共享的程式碼倉庫後可能被入侵,該倉庫偽裝成部署其金庫的前端。另一位貢獻者被誘導下載了一個 TestFlight 應用,對方聲稱是其錢包產品。針對程式碼倉庫的滲透路徑,安全社群在 2025 年 12 月至 2026 年 2 月期間曾多次警示 VSCode 和 Cursor 有已知漏洞,僅需在編輯器中開啟一個檔案、資料夾或倉庫,即可靜默執行任意程式碼,無需使用者點擊或任何提示。受影響硬體的完整取證分析仍在進行中。

此行動與 2024 年 10 月 Radiant Capital 駭客事件的威脅行為者相同。 Mandiant 將 Radiant 攻擊歸因於 UNC4736,這是一個由北韓國家支持的組織,也被稱為 AppleJeus 或 Citrine Sleet。歸因依據來自兩個面向:鏈上資金流顯示,用於策劃和測試本次操作的資金可追溯至 Radiant 攻擊者;操作層面,本次行動中使用的偽裝身份與已知的朝鮮關聯活動存在可識別的重疊。

Drift 指出,實際出現在線下會議的個人並非朝鮮籍。這類高級別北韓威脅行為者通常會透過第三方中間人進行面對面的關係建立。

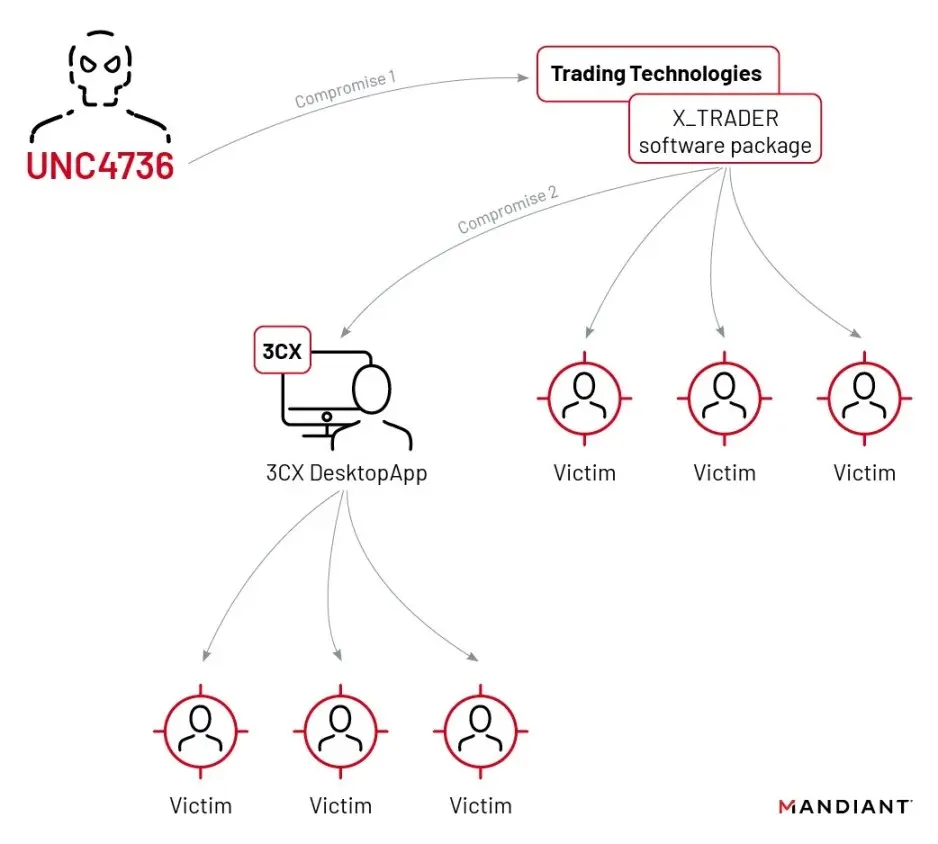

UNC4736 是 Mandiant 追蹤的一個威脅行為者集群,高置信度評估其隸屬於朝鮮偵察總局。該組織自 2018 年起持續針對加密貨幣和金融科技產業,透過供應鏈攻擊、社會工程、惡意軟體投遞等方式竊取數位資產。

其已知的大型攻擊事件包括 2023 年 3CX 供應鏈攻擊、2024 年 Radiant Capital 約 5,000 萬美元被盜,以及本次 Drift 約 2.85 億美元被盜,根據可統計數據計算該組織共盜取資金約 3.35 億美元。

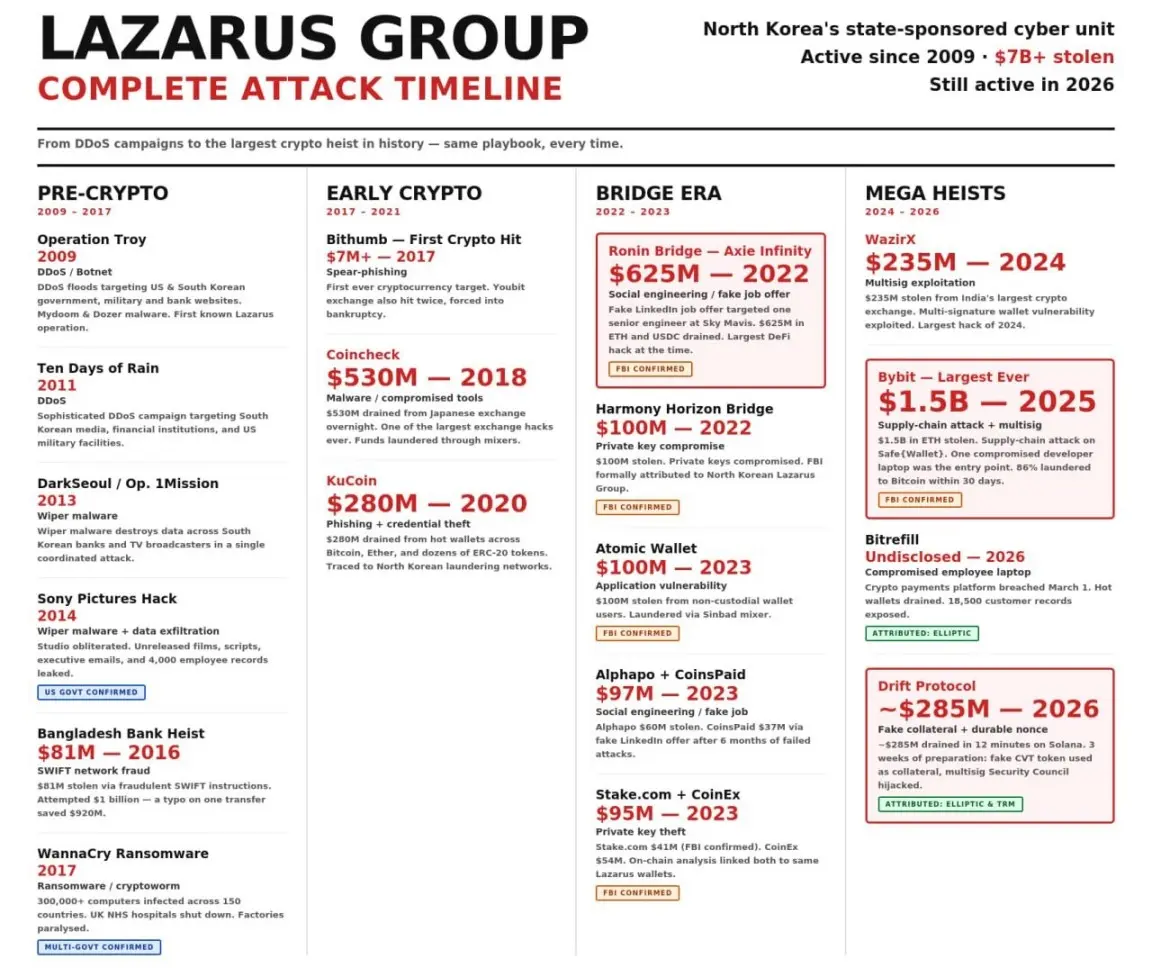

此集群被廣泛認為是 Lazarus Group 的子集群,專注於財務動機的網路犯罪。 Lazarus Group 在 2025 年 2 月曾從 Bybit 竊取約 15 億美元資產,為加密貨幣史上最大單一竊盜案。

Lazarus Group 是北韓政府支持的網路威脅行為者集群,隸屬偵察總局,旗下包含 UNC4736(即 AppleJeus/Citrine Sleet)、TraderTraitor 等多個子集群。根據 Chainalysis 統計,北韓駭客透過 Lazarus 等集群累計竊取加密貨幣約 67.5 億美元,光是 2025 年就超過 20 億美元。

該組織製造了多起轟動全球的攻擊事件:2014 年索尼影視娛樂遭破壞,2016 年孟加拉國央行被盜 8100 萬美元,2017 年 WannaCry 勒索病毒肆虐全球,2022 年 Ronin Bridge 和 Harmony Horizon Bridge 分別失繼 6.2 億和 1 億美元,2023 年 Bridge 和 Harmony Horizon Bridge 分別失繼 6.2 億和 1 億美元,2023 年被攻擊。 2024 年 10 月,UNC4736 攻擊 Radiant Capital 竊取 5,000 萬美元;2025 年 2 月,TraderTraitor 從 Bybit 竊取創紀錄的 15 億美元;2026 年 4 月,完成對 Drift Protocol 的 2.85 億美元攻擊。

Lazarus 累計推動北韓加密竊取金額至 67.5 億美元。攻擊手法從早期破壞轉向長期滲透、社會工程、供應鏈攻擊、惡意智慧合約 / 多簽滲透等。

Drift 聲明寫道,調查顯示第三方定向行動中使用的身份擁有完整的個人和職業履歷,包括工作經歷、公開資格和專業網絡。 Drift 貢獻者在線下見到的人,花費數月建立了能夠經受商業合作背景審查的身份檔案。

安全研究員 Taylor Monahan 先前表示,北韓 IT 工作者至少七年來一直在滲透加密貨幣公司和 DeFi 項目,超過 40 個 DeFi 平台在不同階段有北韓 IT 工作者參與。 Drift 事件進一步表明,攻擊者已從遠端求職滲透演進為線下面對面、歷時數月的定向情報行動。

Drift 表示將繼續與執法部門、取證合作夥伴及生態團隊合作,更多細節將在調查完成後公佈。所有剩餘協議功能已被凍結,被盜錢包已從多簽中移除,攻擊者地址已在各交易所和跨鏈橋運營商處被標記。